Posted by elblogdeangelucho in Alertas / Noticias, Consejos, Menores en la Red, Peligros.

Tags: Ciberconsejos, Ciberdepredadores, consejos, control parental, Grooming, menores, navegación segura, pedofilia, peligros en la red

La pedofilia y la corrupción de menores a través de Internet se han convertido en las principales ciberamenzas, aunque no las únicas, para nuestros menores. Ayudándose de las nuevas tecnología esta “calaña”, ha encontrado la forma de satisfacer sus instintos más depravados y oscuros, violando la intimidad de nuestros hijos que navegan alegremente por la red ante la despreocupación de los padres en la tranquilidad de que los niños se encuentran protegidos en la “falsa soledad” de sus habitaciones.

Existe una errónea creencia que relaciona los peligros de la red directamente ligados al uso de un ordenador, pero debemos concienciarnos que un ordenador hoy en día no es un monitor y una “CPU” o un ordenador portátil. Hoy en día cualquier videoconsola, y no necesariamente de última generación, o un Smartphone es un medio de conexión a Internet y por consiguiente una desconocida fuente de peligros para nuestros menores.

Recientemente ha saltado a la noticia la detención de un ciberdepredador, reincidente, viejo conocido de las Fuerzas y Cuerpos de Seguridad del Estado y que alardeaba sin complejos de ser el mayor pedófilo de Europa.

Su actividad la llevaba a cabo utilizando una videoconsola, donde contactaba con los menores a través de los juegos online, donde ganaba su confianza para luego lanzar sus campañas de coacciones y amenazas a al menos 50 niños de entre 7 y 12 años.

Ver noticia en :

http://ccaa.elpais.com/ccaa/2012/10/15/catalunya/1350303993_821510.html

Me gustaría que esta fuese la última vez que leo este tipo de noticias, y que entre todos podamos erradicar estos actos en la red y podamos decir… “¡Lo hemos conseguido!, ningún niño más va a ser abusado en Internet porque todos los padres, tutores y resto de internautas estamos concienciados y JAMÁS dejaremos solo a un menor en la red sin la protección que necesita”

¡Qué bonito es soñar! ¿Verdad? Si topas con un personaje de estos en la red ¡DENÚNCIALO!

Información + Educación #1Red+Segura

Nos vemos en la Red

Posted by elblogdeangelucho in Artículos, Seguridad.

Tags: Ciberdelincuencia, ciberseguridad, educación, información, ingenieria social, Internet, navegación segura, peligros, peligros en la red, proteccion, seguridad

“Sólo hay dos cosas infinitas: el universo y la estupidez humana. Y no estoy tan seguro de la primera…”.

Albert Einstein

En esta entrada os voy a presentar, lo que en mi opinión es, el mayor “agujero” de seguridad que podemos encontrarnos en Internet. Es algo que os vengo diciendo siempre al finalizar mis artículos “Nosotros somos nuestra peor vulnerabilidad, pero también somos nuestro mejor antivirus”. En esta ocasión os voy a hablar de “LA INGENIERÍA SOCIAL”.

Si hasta ahora hemos sido “poco técnicos” en nuestras entradas, en esta lo vamos a ser menos todavía, puesto que además, como es costumbre, vamos a abordar el tema con un lenguaje lo más sencillo posible para que sea comprensible a todos los lectores del blog.

Como sabéis los contenidos de este blog siempre están encaminados a la seguridad en la red por parte de cualquier tipo de usuario, pero esencialmente para los más vulnerables, muchos pensaréis que los más vulnerables son los menores y adolescentes, y ciertamente lo son, porque es sabido que las consecuencias de su vulnerabilidad pueden llegar a ser nefastas y que, como ya vimos en entradas anteriores, los ciberdepredadores utilizan la Ingeniería Social para acceder a la información de los menores. Pero en este caso no me refiero únicamente a ellos, vulnerables en internet podemos llegar a serlo todos, incluso los más preparados técnicamente, porque todos podemos ser víctimas de técnicas de Ingeniería Social si no prestamos la suficiente atención.

La Ingeniería Social no es algo nuevo, como casi ninguna de las actividades delictivas llevadas a cabo por ciberdelincuentes. Las estafas mediante las llamadas “Cartas Nigerianas” ya pretendían beneficiarse de nuestra inocencia llegando a nuestros buzones postales antes de la existencia de Internet, de todos es conocido el llamado “Timo de la Estampita” que popularizó la actriz Lina Moran en la película “Le llamaban la madrina” en la que demostraba cómo se llevaba a efecto este timo. Pues bien estas “estrategias” de engaño simplemente utilizan ahora las nuevas tecnologías

Según Wikipedia “Ingeniería Social es la práctica de obtener información confidencial a través de la manipulación de usuarios legítimos. Es una técnica que pueden usar ciertas personas, tales como investigadores privados, criminales, o delincuentes computacionales, para obtener información, acceso o privilegios en sistemas de información que les permitan realizar algún acto que perjudique o exponga la persona u organismo comprometido a riesgo o abusos”.

Mi traducción es que la Ingeniería Social es el arte de manipular a la gente para que hagan lo que uno quiere, tal como dar contraseñas e información relativa a su privacidad, seguridad, del lugar donde trabaja o de cualquier sistema informático o red.

¿Qué es la Ingeniería Social?

El lobo con piel de cordero. Para empezar deciros que en la Ingeniería Social entra en juego, únicamente, la capacidad humana para engañar a otros individuos, equiparable a un “Caballo de Troya” como citan en Hackstory en el artículo de Mercè Molist sobre el tema http://hackstory.net/Ingenier%C3%ADa_social

Podría decirse que la Ingeniería Social es un conjunto de acciones y técnicas que influyen en la conducta de las personas y dirigidas para conseguir información sobre ellas. Es una práctica estrechamente relacionada con la comunicación entre las personas y que algunos llegan a definir como el arte de conseguir de un tercero cualquier dato que pudiera ser utilizado por un atacante.

El objetivo de “el Ingeniero Social” es ganarse la confianza de la otra persona con el único fin de engañarla y/o manipularla mediante técnicas de persuasión. Su secreto no es preguntar, realmente, sino la forma de hacer la pregunta, en definitiva podría definirse como “yo te digo lo que tú quieres oír y tú me cuentas lo que yo quiero saber”.

Un ejemplo de ingeniería social podría ser (algo que intentaron realmente conmigo y que es tan común últimamente generalmente por competencia desleal entre empresas de telefonía), mediante una llamada telefónica alguien se hace pasar por nuestra compañía telefónica, nos pregunta si estamos contentos con el servicio recibido, nos dice que confirmemos nuestro domicilio para verificar que están hablando realmente con el titular de la línea. Llegan a decirnos que para comprobar que son quien realmente dicen no tenemos más que darles el número de nuestro D.N.I y ellos nos contestarán con la letra del mismo (esta letra se obtiene simplemente con una fórmula que asocia y relaciona el número del DNI O NIF con la letra a través de la suma de los diferentes dígitos que contiene) o sea algo que todos podríamos hacer con esa fórmula. Pues con este tipo de artimañas pueden llegar, y de hecho lo hacen, a conseguir toda nuestra información, incluso nuestra información bancaria.

El éxito de este tipo de técnicas, que como veis no tienen mucho que ver con la informática, se refuerza con el aprovechamiento de las “vulnerabilidades humanas” y me refiero a la curiosidad, a la inocencia, a la ambición, a la confianza, y sobre todo al desconocimiento.

Si hablamos de Ingeniería Social estamos obligados a hablar de uno de los ingenieros sociales más famosos de los últimos tiempos, Kevin Mitnick (conocido como «El Condor» sus «hazañas» lo llevaron a ser calificado por algunos como el hacker más famoso del mundo o incluso, como el más peligroso y más buscado por el FBI.), y quien asegura que la ingeniería social se basa en estos cuatro principios:

- Todos queremos ayudar.

- El primer movimiento es siempre de confianza hacia el otro.

- No nos gusta decir No.

- A todos nos gusta que nos alaben.

El bien y el mal de la Ingeniería Social

(gracias al aporte de Andrew Reyes @Telecobydefault)

La Ingeniería Social suele ser utilizada para hacer el mal en la red y conseguir, con estas técnicas, infomación sensible de otros usuarios, pero no siempre es así, también puede ser utilizada para el bien, es más, normalmente así lo hacemos, utilizamos ciertos «truquillos» de Ingeniería Social para hacer cosas buenas.

Un buen ingenier@ social no persigue engañar directamente a las fuentes de información que son objeto de tal, sino que simplemente se realiza una tarea de manera encubierta, por lo que ésto no implica directamente, mentir a una persona, por ejemplo. Es por eso que resulta menos evidente su detección.

Al igual que existe el uso de la ingeniería social para la obtención de información que podría ser usada para perjudicar a aquellas personas que la facilitaron, también existe la “cara B”. La ingeniería social puede ayudar a realizar acciones, qué, de manera encubierta, beneficien a las personas que facilitan la información para que estas acciones tomen lugar. Valga de ejemplo, la manipulación que sufrimos por parte de familiares, cuando en nuestro día de cumpleaños, de manera encubierta nos hacen visitar un sitio determinado, para posteriormente encontrarnos con nuestros amig@s, que nos esperan para la celebración.

¿Qué tiene que ver la Ingeniería Social con la seguridad en Internet?

Nuestros sistemas informáticos pueden disponer de los antivirus más potentes y tener instalados los mejores cortafuegos, además podemos disponer del mejor sistema de encriptación para nuestra información confidencial y privada, pero todo eso no sirve de nada si no aseguramos la “puerta de entrada” a todo, me refiero a nosotros mismos, al usuario del sistema

El principio que sustenta la ingeniería social es el que en cualquier sistema «los usuarios son el eslabón débil», y en Internet no va a ser diferente.

El principal objetivo de la seguridad informática es asegurar los datos que guardan nuestros ordenadores, o sistemas informáticos, ya sean privados o profesionales, y que estos permanezcan alejados de cualquier “intruso” en nuestro sistema.

En cuanto a la seguridad de la información en empresas hay que tener en cuenta que una gran parte de las intrusiones en los sistemas informáticos se realizan utilizando datos que se obtienen de sus usuarios mediante diferentes métodos y con la intervención de personas especialmente entrenadas, los ingenieros sociales.

En la red, un “Ingeniero Social” puede hacerse pasar por nuestro banco, por alguien a quien incluso podríamos conocer en realidad, un compañero de trabajo, un cliente, y a quién podríamos revelar alguna de nuestras confidencias.

Seguro que muchos habréis recibido correos electrónicos en el que se os comunicaba que vuestro banco había sufrido algún tipo de problema y por ello surgía la necesidad que accedieses con vuestras credenciales para subsanar y enmendar el fallo, por supuesto os facilitan el acceso mediante un acceso directo a vuestra Banca Online, por supuesto es una copia casi exacta del banco real. Incluso en ocasiones recibís ese correo sin ser usuarios de esa entidad bancaria.

En todos los casos se sigue una misma pauta: la posibilidad de alcanzar algo deseable (acceso a datos confidenciales, conseguir dinero, evitar la desconexión del teléfono, etc.)

Otros casos reales podrían ser:

- Una página web o programa que nos proporciona el historial de conversaciones de nuestros contactos, o simplemente quien nos ha suprimido como contactos de nuestro cliente de mensajería preferido. Para obtener esta información solo tenemos que acceder a dicha web con nuestro usuario y password. Et voilà!!!

- Un banco nos dice que hemos recibido una cierta cantidad de dinero, y para poder disponer de ese dinero debemos acceder a una página web con nuestras credenciales bancarias. Et voilà!!!

- Nos ha tocado la lotería (aunque no hayamos jugado) somos multimillonarios y para hacerlo realidad solo tenernos que pagar, en concepto de tasas, una insignificante cantidad de dinero en comparación con el premio. Et voilà!!!

Pues bien, estas acciones aprovechan la tendencia natural de la gente a reaccionar de manera predecible en ciertas situaciones, en este caso de la inocencia y credulidad del internauta.

Este “arte de engañar” puede ser utilizado por cualquiera, normalmente por creadores de malware y ciberdelincuentes que buscan que un usuario revele su contraseña de acceso a un determinado sistema o cualquier otro tipo de información sensible.

Imagen aportada por Jose Moruno Cadima (@sniferl4bs en twitter) http://sniferl4bs.blogspot.com.es

¿Cómo podemos evitar ser víctimas de Ingeniería Social?

Simplemente tenemos que “analizar” la situación, no es necesario ser expertos en nada, solo debemos hacernos algunas preguntas lógicas como si nuestro banco se pondría en contacto con nosotros de esa manera, o el motivo que nos toque un premio de la lotería si no hemos jugado.

En resumidas cuentas las mejores herramientas para protegerse de los ataques de ingeniería social son:

- El sentido común y la Lógica

- La Educación

- La Información

Identificar los ataques de Ingeniería Social es primordial para poder disfrutar de Internet de forma más segura, por eso os pongo unos pequeños consejos:

- Nunca revelar mediante mail o cualquier otro medio de comunicación nuestros datos personales (como claves de acceso, números de tarjetas de crédito, cuentas bancarias, etc.).

- Prestaremos atención a los enlaces que nos lleguen de correos electrónicos que no sean de nuestra confianza y nos soliciten información personal y privada

- Como se suele decir nadie regala duros a pesetas, por lo que deberemos desconfiar de cualquier tipo de comunicación en la que nos ofrezcan posibilidad de ganar dinero con facilidad.

- Cuando accedamos a nuestro sistema de banca online deberemos verificar que estamos haciéndolo a la página correcta y no en una página simulada o copiada, normalmente accederemos mediante “https” (Hypertext Transfer Protocol Secure, que es una combinación del protocolo HTTP y protocolos criptográficos. Se emplea para lograr conexiones más seguras en la WWW, generalmente para transacciones bancarias o de pagos o cada vez que se intercambie información sensible en Internet).

Hoy más que nunca tiene sentido lo que siempre os digo…

Nosotros somos nuestra peor vulnerabilidad, pero también somos nuestro mejor antivirus

Nos vemos en la red

X1Red+Segura

Fuentes: ticsconsulting.es , hackstory.net , es.paperblog.com , Andrew Reyes @Telecobydefault, internet, #opinionpersonal

Posted by elblogdeangelucho in Alertas / Noticias, Seguridad.

Tags: alerta, amenaza, Bug, Infección, java, malware, navegación segura, Navegadores, Navegadores web, Oday, proteccion, virus, Vulnerabilidad, Zero-day

Espertos en seguridad polacos han descubierto un nuevo agujero crítico zero-day en Java .

Si recordáis la entrada ¡Cuidado, que no te exploiten el PC! DÍA CERO” (ZERO DAY), es como se denomina a cualquier amenaza desde que el malware nace hasta que se incorpora a las bases de datos de los Antivirus, o dicho de otra forma que es como se denomina a las vulnerabilidades que tienen los programas, y que en el momento de ser descubiertas, no tienen parche o solución por parte del fabricante”.

Al parecer de momento, no existe existe parche de seguridad, por lo que el peligro puede extenderse a centenares de millones de equipos.

El fallo de seguridad afecta a las últimas versiones Java SE 5, 6 y 7, y a los navegadores web Safari 5.1.7, Opera 12.02, Chrome 21.0.1180.89, Firefox 15.0.1 e Internet Explorer 9.0.8112.16421.

La vulnerabilidad es de grado máximo y permite tomar el control del equipo afectado, tras la inyección del malware.

Según la empresa polaca Security Explorations, descubridora del fallo de seguridad y la encargada de publicarlo, la vulnerabilidad permitiría ejecutar un applet o una aplicación malintencionada que aprovecharía el fallo para permitir que los «ciberdelincuentes» actúen como administradores, saltándose así la protección de la máquina virtual.

La recomendación de todos los especialistas es deshabilitar Java hasta que publiquen un parche para solucionar esta vulnerabilidad crítica.

Si no sabéis como deshabilitar Java en vuestros navegadores os recomiendo que visiteís el Blog de «Security By Default», blog entre los GRANDES y de referencia en nuestro país sobre seguridad informática.

Ver los consejos de SbD para deshabilitar Java en los navegadores

Como veís hay que tener mucho cuidado «ahí fuera» y como siempre os digo que aunque…

Nosotros somos nuestra peor vulnerabilidad, pero también somos nuestro mejor antivirus.

Nos vemos en la red

X1Red+Segura

Fuentes: muyseguridad.net siliconnews.es y por supuesto los GRANDES infospyware.com y «Security By Default«

Posted by elblogdeangelucho in Seguridad.

Tags: ciberseguridad, navegación segura, pautas privacidad, privacidad, seguridad

La privacidad de nuestros datos personales es importante y por ello debemos protegerla, por nuestra propia seguridad y la de terceros.

En las distintas entradas de este blog ya quedaron claros los riesgos a los que estamos expuestos si hacemos públicos nuestros “bienes más preciados” en la red, que son los relativos a nuestra privacidad.

Para evitarlos es aconsejable seguir unas pautas básicas de protección de nuestra privacidad.

- En Internet debéis proteger no solo vuestra propia privacidad, sino que también debéis respetar y proteger la información de terceros, no difundiéndola y haciéndola pública sin su conocimiento y consentimiento.

- Cuando nos demos de alta en una red social, página web, blog, etc., debemos leer la política de privacidad que el sitio nos ofrece, estableciendo los límites sobre quien puede tener acceso a nuestros datos y limitando lo que puede ser público o privado, evitando con ello que cualquier usuario pueda tener acceso a nuestra privacidad.

- Los datos o señas que hagamos públicos no permitirán a desconocidos nuestra identificación. Para ello, en el caso de los “nicks” que utilicemos no darán pistas sobre datos privados como edad, lugar de residencia, etc., creando con ello una verdadera “identidad digital”.

- En nuestras publicaciones no aportaremos información confidencial o privada que no queráis que recaiga en manos de terceros, al igual que no lo haríais en vuestra “vida real”.

- Si difundís imágenes o videos evitar que este hecho delate vuestra privacidad si los compartís en “zonas públicas” de la red, y por supuesto que no delaten la identidad y privacidad de terceras personas. Una fotografía puede aportar más información que la que se ve a simple vista e incluso aportar información que realmente no se ve (información oculta en el propio archivo que podría incluso “delatar” el lugar geográfico exacto desde donde se hizo la fotografía”

Ya sabéis lo que os digo siempre

Nosotros mismos somos nuestra peor vulnerabilidad, pero también somos nuestro mejor antivirus

Nos vemos en la red

Posted by elblogdeangelucho in Artículos, Seguridad.

Tags: Ciberdelincuencia, ciberdelito, información, navegación segura, peligros en la red, privacidad, proteccion de datos, proteccion en internet, seguridad, seguridad basica en la red

Ningún internauta está exento de los peligros de la red y menos si no pone los mínimos medios de protección para evitarlos.

La primera medida básica de combatir los peligros de la red es conocerlos, conocer su origen, conocer su funcionamiento, saber su existencia y cómo actúan sus responsables.

Debemos ser conscientes que en la red también existen cibercriminales capaces de lanzar ataques indiscriminados con el fin de controlar los ordenadores que se topen en su “camino”, cibercriminales que si no encuentran ninguna traba serán capaces de robar nuestros secretos más preciados, nuestra privacidad, e incluso nuestras cuentas corrientes.

El delincuente ha mutado, ha dejado de un lado las ganzúas para utilizar programas para obtener nuestras credenciales, ha dejado de hacer tirones, butrones y alunizajes para utilizar su “fuerza bruta” en “romper” las contraseñas robadas, ahora realiza otras actividades tan fructíferas o más pero sin embargo menos expuestas para ellos.

Ahora el delincuente se ha convertido en ciberdelincuente, desarrolla distintos tipos de malware, virus, gusanos o troyanos, que lanzados mediante campañas de Spam y Phishing, combinadas con distintas técnicas de ingeniería social logran “entrar hasta la cocina” del internauta menos precavido o simplemente menos informado y concienciado de los peligros que acechan en la red.

Publicidad engañosa, falsas ofertas de trabajo, anuncios de compra venta que nos ofertan gangas impensables, Scam, Smishing, timos, fraudes y estafas.

Posiblemente muchos de las “palabrejas” que acabamos de mencionar, en los párrafos anteriores, os suenen a “chino mandarín” pero no os preocupéis, algunas de ellas ya se han explicado en este blog, o otras las iremos descubriendo, tanto su significado, como su similitud con los peligros que nos acechan en la vida real.

Y hablando de la vida real, la vida virtual no difiere de la real, y ahí está el “kit de la cuestión”, la respuesta a la pregunta de cómo protegernos en la red, la respuesta en una sola palabra, LÓGICA.

Desde el nacimiento de este blog, la palabra lógica siempre ha estado presente en cada una de las entradas, o al menos el sentido de ella, puesto que considero que es el principio básico de seguridad a tener en cuenta desde el momento que encendemos nuestros routers u otros medios para proveernos de internet en nuestros equipos informáticos, ya sean ordenadores, tablets, o smartphones.

La seguridad en la red no diferencia los medios de conexión pero si las “formas” de protegerse.

¿Cómo emplearemos la lógica en internet para evitar los peligros que nos acechan?

Es una pregunta importante a tener en cuenta, evidentemente no existe ningún programa informático que nos permita controlar el “nivel de lógica” que tenemos que utilizar en cada momento, pero la respuesta es sencilla. Tenemos que olvidarnos de la virtualidad de la red y pensar que nos estamos moviendo en un mundo real, tan real como los peligros que se nos pueden llegar a presentar en este mundo tan “virtual”.

No pensemos que la seguridad en internet es cosa de expertos informáticos, lo único que tenemos que hacer es actuar como lo haríamos en la vida real, no voy a cruzar por aquí porque hay mucho tráfico, voy a buscar un paso de peatones, o un semáforo, en internet es igual, si no estás seguro de algo, si piensas que puede ser un sitio web comprometido, un correo que no conoces su remitente, un archivo poco fiable…simplemente, y por lógica, ¡óbvialo!

Una vez teniendo clara la falsa virtualidad de los peligros, debemos comenzar a tener buenos hábitos en el uso de internet y para ellos debemos estar informados de los peligros que nos pueden acechar.

El principal foco de peligrosidad al que nos encontramos en internet, como ya hemos visto, es el que viene potenciado por la cibedelincuencia. También hemos visto que los ciberdelincuentes no difieren de los delincuentes convencionales salvo en la forma de llevar a efecto sus actividades delictivas.

Un ciberdelincuente puede robar, estafar, emplear nuestra identidad, hacerse pasar por un banco o utilizar nuestra propia identidad en nuestro banco, comprar un producto con nuestros datos personales y bancarios, e infinidad de actividades delictivas más, pero todas ellas con un denominador común, utiliza la red como herramienta o como forma de hacer efectiva su “fechoría”.

Las distintas técnicas que emplean para sus cibercrímenes van evolucionando y adaptándose a las circunstancias y a los momentos, por eso es necesario estar informados de sus “andanzas” y conocer sus técnicas para acceder a nuestra “cibervida”, sobre todo conocer sus formas de engañarnos y sus artes de manipulación con el fin de obtener nuestra información personal y confidencial

Los bienes más preciados que pueden peligrar en la red son nuestra propia seguridad, nuestra privacidad y nuestra economía.

No facilitemos gratuitamente información sobre nuestros “tesoros” a proteger, no compartamos, con desconocidos, datos personales, nuestras fotografías o informaciones sobre nuestra vida privada o social. En el internet “social” es muy sencillo hacerse “falsos” amigos. Volviendo a la lógica, no compartáis con vuestras “amistades virtuales” ningún tipo de información o contenido que no harías con vuestro círculo real de amistades o familia, piensa que esa información puede volverse contra tu propia seguridad, privacidad e incluso contra tu economía si es utilizada de forma inadecuada por esos “falsos amigos”.

Según la agencia EUROPA PRESS, el 8% de los internautas españoles reconocen que han sido víctima del robo de su identidad en Internet en los últimos meses, de los cuáles el 1% asegura que ha sido víctima de este tipo de delito con frecuencia.

No caigáis en la creencia errónea de pensar que un ordenador comprometido o infectado se detectaría fácilmente porque se bloquearía, funcionaría más despacio o crearía ventanas emergentes indiscriminadamente, en la mayoría de las ocasiones el cibercriminal elude todo esto intentando hacer totalmente desapercibida su acción.

Una vez más os digo,

Nosotros mismos somos nuestra peor vulnerabilidad pero también nuestro mejor antivirus.

Nos vemos en la red

X1Red+Segura

Posted by elblogdeangelucho in Artículos, Seguridad.

Tags: navegación segura, privacidad, seguridad

Muchas veces sucede que estamos de viaje o sencillamente lejos de casa y necesitamos tener acceso a internet para revisar nuestro correo o comunicarnos con algún contacto o solo obtener alguna información.

Para ello debemos acudir a un ciber-café o si disponemos de un dispositivo portátil (ordenador, tablet o Smartphone) tenemos la posibilidad de conectarnos mediante wi-fi a un hotspot de los muchos que hay en sitios públicos (un hotspot es una zona en la que tenemos acceso gratuito a una conexión inalámbrica de internet por cortesía de un local como un café, hotel, o simplemente de un “alma caritativa”).

En estos casos es totalmente necesario que tomemos algunas medidas de precaución básicas para preservar nuestra privacidad y seguridad, al igual que lo haríamos si utilizásemos un ordenador público (de un ciber, por ejemplo)

Cuando navegamos por Internet, los navegadores suelen guardar nuestras contraseñas para que no tengamos que teclearlas cada vez que nos metamos en nuestra cuenta de correo electrónico, o cualquier otro servicio que necesite de nuestras credenciales. Esto es muy cómodo, cuando utilizamos ordenadores “de confianza”, en casa, por ejemplo.

Pero esta “cómoda” opción no es recomendable para ser utilizada en ordenadores compartidos por otros usuarios que no sean de nuestra total confianza (casi ninguno) o en ordenadores públicos (un ciber, un ordenador público, etc)

Con esta entrada se pretende informar y enseñar a navegar, de forma ms segura, desde un ordenador que no es nuestro o no sea de nuestra “confianza” (el de un amigo, en un ciber-café, en un centro de público, etc) sin poner en riesgo nuestra “confidencialidad” y privacidad, tanto por las páginas que hayamos visitado, como por las contraseñas que hayamos tenido que introducir. En cualquier caso, y esto es muy importante, para navegar por páginas muy comprometidas (bancos online, trabajos, etc) lo mejor es hacerlo desde un ordenador seguro de nuestra propia confianza, por ejemplo desde casa (aquí los GRANDES, ellos se reconocerán, pensaran, “si, si, seguro!! ;_) y esbozaran una sonrisa), nunca desde un ordenador público.

Cuando utilicemos un ordenador público JAMÁS, y digo JAMÁS, guardéis vuestra información de acceso o logeo, esto quiere decir que nunca se os ocurra marcar esos casilleros que dicen “recordarme en este ordenador” o “No cerrar sesión” o cosas similares:

Nunca escribir información personal sensible en un ordenador que no sea nuesstro, esto incluye número de tarjetas de crédito, passwords de cuentas correo personal o corporativo, de acceso a webs personales o profesionales, servidores.

Cuando escribamos nuestras contraseñas o información «sensible», y siguiendo los consejos del GRAN YAGO de Security by Default, utillicemos el Teclado «virtual» en pantalla (ejecuntando «osk.exe» desde Inicio de Windows).

Las transacciones bancaria realizarlas siempre desde casa o punto de acceso de confianza, de lo contrario nuestra información privada puede ser usada por ciberdelincuentes, en puntos de acceso públicos pueden tener instalados algún tipo de del tipo “Keylogger” que graban todo cuanto escribimos en el teclado y aparece en el monitor, sin que nos demos cuenta.

Una vez que finalicemos de utilizar el ordenador debemos eliminar el historial del navegación, y si fuera posible reiniciar la PC.

La mayoría de los ordenadores públicos tienen instalados distintos navegadores Mozilla Firefox, por ejemplo, un navegador que junto con Google Chrome, ambos muy extendidos y razonablemente “seguros” (GRANDES, no me deis caña con esta medio afirmación). Para empezar a navegar de forma privada, solo tendremos que decirle al navegador que, temporalmente, deje de guardar toda nuestra información. Esto suele conocerse comunmente como modo privado o modo de incógnito.

También podemos ahorrarnos algún paso de los explicados hasta ahora, sencillamente teniendo una navegación anónima o privada, existen varios métodos, alguno de ellos incluso los podemos llevar en una memoria USB con nuestro propio navegador «portable», posiblemente un poquito mas técnico que todo esto, pero si os poneis veréis que es muy sencillo.

Otra forma, posiblemente la mas válida para los que no «sabemos mucho de esto», es configurar el navegador que utilicemos, Cada navegador tiene su forma de activar este modo como podéis ver a continuación.

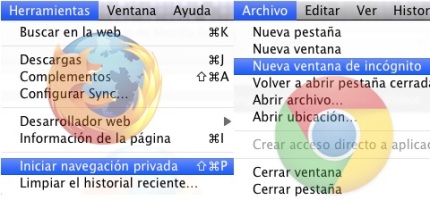

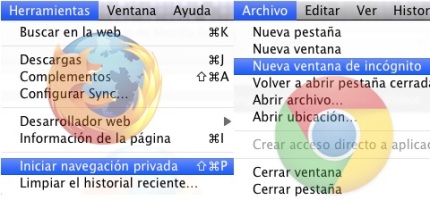

- En Firefox (Herramientas ->; iniciar navegación privada) como en Chrome (Archivo ->; nueva ventana de incógnito). Al activar esta función, en Firefox desaparecen todas las pestañas que estuvieran abiertas y esto indica que el navegador ya está listo para el modo privado.

- En Chrome aparecerá una nueva ventana (con un borde más oscuro, como en la primera imagen de esta nota), desde la cual podremos navegar de forma privada.

Para desactivar el modo privado del navegador, y que vuelva a guardar toda la información, es muy sencillo.

- En Google Chrome, simplemente hay que cerrar la nueva ventana que nos ha aparecido.

- En Firefox tendremos que hacer click en el mismo sitio que antes, con la diferencia de que ahora en vez de poner Iniciar navegación privada, pondrá detener (Herramientas ->; Detener navegación privada)

Sencillo ¿verdad? ¡¡¡pues ya sabéis!!!!

Recordemos que…

Nosotros mismos somos nuestra peor vulnerabilidad pero también nuestro mejor antivirus.

Información + educación = una red más segura

Nos vemos en la red

Fuente : http://primerosclicks.bligoo.com GRAN APORTE DE @YJesus de @secbydefault y #opinionpersonal

Posted by elblogdeangelucho in Artículos, Menores en la Red, Redes Sociales.

Tags: control parental, Internet, menores, navegación segura

Todas las entradas de este blog, relativas a los peligros que corren los menores en internet, terminan con un denominador común, en este caso con dos palabras claves CONTROL PARENTAL.

Todas las entradas de este blog, relativas a los peligros que corren los menores en internet, terminan con un denominador común, en este caso con dos palabras claves CONTROL PARENTAL.

Ha quedado claro que la intervención de padres, tutores y educadores es primordial a la hora de educar a los menores, incluso en el uso correcto de las nuevas tecnologías para evitar los peligros que acechan en la red a todos, pero en particular a los más pequeños.

De paseo por la red di por casualidad con una persona que estaba trabajando con mucha ilusión en un proyecto, una herramienta de control parental que me pareció bastante interesante.

Después de un tiempo de trabajo la herramienta ve la luz con el nombre de kukugua, su creador Juan Miguel Olmo.

Juan Miguel, ¿Qué es KuKugua?

KuKugua es una red social cuyo objetivo principal es proteger a los menores hasta que sean lo suficientemente maduros para desenvolverse en Internet sin riesgos.

¿Cómo nace KuKugua?

La idea nació cuando me di cuenta de que no podía proporcionar a mi hijo de 8 años ningún medio seguro para comunicarse con sus amigos a través de Internet.

Las herramientas existentes actualmente están diseñadas para mayores de edad, por eso cuando son utilizadas por niños es fácil que se produzcan casos de ciberacoso, child grooming, o sexting. Esta es la principal causa del aumento espectacular de delitos contra los menores en Internet que estamos viendo.

¿Que incluye KuKugua?

KuKugua proporciona a los niños todas las herramientas que van a utilizar de forma habitual en Internet. Esta es la parte didáctica e incluye correo electrónico, chat, publicación de fotos, y publicación de contenido.

También hay una parte de ocio compuesta por juegos on-line, y próximamente también dispondremos de series y películas.

¿Cómo protege a los niños en Internet?

KuKugua no permite que los niños puedan comunicarse con contactos que previamente no estén autorizados por los padres. Los padres podemos conocer la identidad y al padre/madre de cada uno de los contactos de nuestros hijos en KuKugua.

Por otra parte, KuKugua nos avisa a los padres cada vez que se detecta una posible situación de riesgo. Por ejemplo, vocabulario inadecuado en el correo o en el chat, publicación de fotos o de páginas web.

¿Los niños se sienten espiados en KuKugua?

La supervisión de los padres en KuKugua es completamente transparente para los niños. KuKugua solo avisa a los padres cuando existe una situación de riesgo. El objetivo es dar la oportunidad a los padres de analizar la situación y adoptar la medida educativa más adecuada.

¿Cuál es el fin de KuKugua?

Proporcionar a los padres una herramienta gratuita a través de la cual podamos proteger, guiar y educar a nuestros hijos en el uso activo y seguro de internet.

KuKugua es la primera red social que promueve y facilita la cibereducación en los niños, es decir, el conjunto de actitudes, formas de actuar y conocimientos que permiten el uso responsable y racional de Internet.

Yo creo firmemente en que la educación debe ser universal y gratuita, por eso los servicios didácticos y de protección que ofrece KuKugua son y siempre serán gratuitos.

¿A qué edad recomiendas el uso de Kukugua?

Desde que el niño o niña empieza a demandar relacionarse con sus amigos a través de Internet y hasta que es un ciberciudadano/a, es decir, sabe que cosas son peligrosas en Internet y también sabe conducirse en Internet.

Por edades, depende mucho de la persona, pero podríamos hablar que entre 8 y 14 años.

¿Como se financia KuKugua?

Utilizamos los cursos de formación a los padres en colegios para financiar el proyecto.

En el futuro, espero que no muy lejano, podremos obtener ingresos a través del módulo de juegos-on-line y de contenido audiovisual utilizando un sistema de micropagos y publicidad autorizada para todos los públicos.

¿Porqué es recomendado el uso de KuKugua?

Porque es la única red social que proporciona a los menores las mismas herramientas que van a utilizar en Internet el resto de su vida pero dentro de un entorno controlado.

Además de evitar contactos no autorizados, KuKugua nos da la oportunidad a los padres de intervenir para guiar y educar a nuestros hijos en situaciones comprometidas.

KuKugua no es un juego, ni pretende entretener, aunque hay una parte de ocio. El objetivo de KuKugua es dar a los padres la posibilidad de cibereducar.

Hay que enseñar a los niños como usar el correo electrónico, los chats, la publicación y compartición de fotos y contenidos y la seguridad de usar buenas contraseñas.

Hay que inculcar en los niños el respeto por los demás y el resguardo de la propia intimidad.

Kukugua ayuda a los padres a conseguir todos estos objetivos.

Los contenidos que se suban a kukugua, ¿Dónde van a estar alojados? ¿Dispone Kukugua de sus propios servidores o utiliza servidores de alguna empresa?

Los servidores de KuKugua son propios, ninguna empresa ni particular ajeno a KuKugua tiene acceso a los mismos.

Siguiendo con los contenidos, ¿desde kukugua se revisan los contenidos que se suben o son previamente los padres quien tienen que autorizar el colgar la información? ¿Qué tipo de prevención existe para que los niños no lleguen a tener acceso a “material” perjudicial para ellos o que no sean, ellos mismos, quienes pongan en la red contenidos que atenten contra su propia seguridad o privacidad, en incluso la de otros usuarios de kukugua?

KuKugua no revisa la información que suben los usuarios a la red social. Como viene especificado en los términos de referencia del servicio, son los padres los responsables de la información que publican los niños, ya que un niño no puede compartir, ni publicar información sin el consentimiento del adulto.

Recordemos además que los niños en KuKugua solo tienen acceso a la información que publiquen contactos que previamente han tenido que ser autorizados por los padres.

Visto con un ejemplo, Yo como padre autorizo a ciertos amig@s de mi hij@ a venir a casa y relacionarse libremente con él/ella, sin embargo, si alguno de esos amig@s, tiene un comportamiento que a mi no me guste, no le permitiré entrar en casa.

Aún así, KuKugua se reserva el derecho de cancelar las cuentas de cualquier usuario que hay subido información que sea ofensiva, dañe la imagen, o que no resulte adecuada para menores, o que sea negativa para el servicio que ofrece la red social.

Aparte KuKugua aporta contenido en forma de Juegos on-line y próximamente en forma de videos. Este contenido lo revisamos cuidadosamente para que siempre sea adecuado a los niños. Tanto juegos como videos, pueden exponer publicidad para todos los públicos, y esa publicidad puede llevar a otras páginas web que también hemos revisado como seguras, pero que no podemos garantizar que sean así siempre ya que no dependen de nosotros.

Por esta causa, (y otras muchas) en KuKugua recomendamos la instalación de filtros de contenido (filtros de páginas web) a nivel de DNS, como el proporcionado gratuitamente por OpenDNS.

Para la utilización de Kukugua hay que pasar por un registro previo por parte del adulto, y posteriormente es el mismo quien da de alta a los menores “tutelándolos” en la red, por lógica cabe la posibilidad de que entre las personas que se registren pueda colarse alguien con fines malintencionados ¿tiene kukugua capacidad para detectarlo? ¿El registro conlleva una verificación de datos de alta?

KuKugua se basa en un principio muy simple:

Yo, como padre/madre, controlo completamente los contactos que se relacionan con mi hij@ en la red social.

Es decir, aunque haya gente que entre mintiendo en todos los datos y además con malas intenciones, para relacionarse con otros niños, será necesario que los padres de esos niños se lo permitan.

KuKugua presenta siempre la información sobre el niñ@ y su tutor/a (nombres y emails) cuando intenta contactar con nuestro hijo. Yo como padre/madre tengo el deber y la responsabilidad de asegurarme que esa persona es ser quien dice ser. Mientras no la autorice como contacto no podrá ver información o relacionarse con mi hij@.

Expresándolo como una metáfora:

En KuKugua los padres ocupamos un papel importante como «agentes del orden» ya que el sistema nos permite controlar quien está jugando en nuestro parque y como está jugando. También tenemos el privilegio de admitir o expulsar en cualquier momento a aquellos jugadores que queramos.

En supuesto de que se detecte algún problema, bien por los contenidos inadecuados o porque haya habido un acceso de alguna persona potencialmente “peligrosa” ¿cómo actuaría kukugua?

Primero se verificarían los hechos y se almacenaría de forma segura toda la información relacionada con el suceso. Después, tal y como se especifica en los términos de referencia se cancelaría la cuenta del usuario/s y en función de la gravedad de los hechos se pondría en conocimiento de la autoridad competente y se ejecutarían las acciones legales pertinentes.

En el caso de requerimientos Judiciales o Policiales, ¿podrá Kukugua responder a los mismos aportando la información necesaria para la identificación de quien utilice kukugua de forma ilícita? (datos de registro, contacto, logs de acceso, etc)

Por supuesto. Al tener control total sobre la infraestructura de KuKugua podemos aportar toda la información que se nos requiera.

Somos los primeros en aplaudir y alentar la magnifica labor que realiza tanto la Guardia Civil como la Policía Nacional combatiendo todo tipo de delitos contra los menores en Internet.

Es por eso que estamos a su disposición para colaborar en todas las acciones que contribuyan a hacer un Internet más seguro para los niños.

Para finalizar ¿Qué tienen que hacer los padres para comenzar a utilizar Kukugua con sus hijos?

Entrar en KuKugua y darse de alta a través del formulario para padres. Una vez registrados, recibirán un correo que les indicará como iniciar sesión en KuKugua.

La primera vez que inicien sesión se presentará un video que les explicará como continuar, como dar de alta a los niños y también como obtener ayuda en forma de video en cualquier parte de KuKugua.

Muchas Gracias Juan Miguel, mucha suerte con tu proyecto y gracias por intentar hacer una red más segura

Pues ya habéis visto que es kukugua, sinceramente veo que es una utilidad muy recomendable para que los más “peques” den sus primeros pasos en las nuevas tecnologías de la mano de sus padres Y ADEMÁS GRATUITA!!!!

Click en la imagen para empezar a disfrutar de Kukugua

Recordar que INFORMACIÓN + EDUCACIÓN = una red más segura

Nos vemos en la red

Posted by elblogdeangelucho in Ciberconsejos, Consejos.

Tags: Ciberconsejo, control parental, navegación segura, seguridad

En casa tengamos el ordenador a la vista de toda la familia (en el salón o en una sala de estar común), no en un rincón escondido de la casa ni en el dormitorio de los niños.

El uso de Internet debe de ser una actividad abierta y familiar, navegando juntos cuando esten los los peques, saber con quien se comunican y controlar el tiempo que dedican a estar conectados.

Debemos educarles y enseñarles las bondades de la red pero también los peligros a los que se pueden enfrentar.

No olvidemos que muchas veces son los niños quien pueden enseñar mucho a los padres.

Recordar que en internet siempre hay que utilizar la lógica y que nosotros mismos somos nuestro mejor antivirus.

![]()